De combien d’outils avez-vous besoin pour avoir une idée claire des risques de cybersécurité de votre organisation ? Vous vous êtes probablement posé une question similaire récemment. La réponse pour la plupart d’entre nous est un « trop » retentissant.

C'est un sentiment familier. Votre équipe se noie sous une mer d’alertes. Avec un tableau de bord pour surveiller les risques liés aux fournisseurs, un autre pour la gestion de la surface d'attaque, et probablement une douzaine d'autres entre les deux, cette approche traditionnelle crée plus d'angles morts qu'elle n'en comble, transformant une complexité fragmentée en un problème coûteux. Autrement dit, jusqu'à maintenant.

La plateforme de gestion de la posture des cyber-risques d'UpGuard offre une force unifiée sur la surface d'attaque, l'écosystème de fournisseurs, la main-d'œuvre et les relations de confiance d'une organisation. Au lieu de dizaines de solutions cloisonnées, notre centre de commandement central fournit une compréhension complète de votre surface de risque, vous offrant ainsi un avantage opérationnel significatif.

Dans cet article, le dernier de notre série CRPM, nous présentons un aperçu approfondi de la technologie qui alimente notre nouvelle plateforme. Nous explorons son noyau, le domaine d'inférence des risques mondiaux (GRID), notre principe directeur, l'effet « 1+1>2 », et la manière dont les deux fonctionnent ensemble pour renforcer votre posture de sécurité.

Arguments en faveur de l’intelligence composite

Il était autrefois facile de protéger une surface d’attaque confinée par des limites strictes de sécurité du réseau. Mais dans le paysage changeant d'aujourd'hui, où les menaces peuvent provenir de toutes les directions, l'approche traditionnelle de la sécurité devient une limitation coûteuse.

Nous avons déjà établi que mener la charge avec une diffusion non coordonnée d'outils crée davantage de chaos pour votre équipe. En moyenne, il faut 258 jours au personnel de sécurité pour détecter et contenir une violation de données. Il s’agit d’une preuve trop longue et trop claire que l’organisation moyenne est confrontée à plus d’angles morts qu’elle ne peut en résoudre.

Les équipes de sécurité sautent de feu en feu, essayant manuellement de relier les points et de donner un sens aux tableaux de bord et aux alertes provenant de différents systèmes qui ne communiquent pas. Cela consomme du temps, des ressources et des efforts, laissant les organisations plus vulnérables que protégées, le tout sous couvert d'une « sécurité à plusieurs niveaux ».

L'histoire jusqu'à présent : Pour comprendre les enjeux fondamentaux de sécurité fragmentée qui ont conduit au développement de notre plateforme CRPM, nous vous recommandons de commencer par les deux premiers articles de la série : 'Le combat injuste : pourquoi la sécurité traditionnelle fait défaut à votre équipe' et 'Les coûts cachés des défenses fragmentées'.

Combler l’écart avec GRID et l’effet « 1+1>2 »

.png)

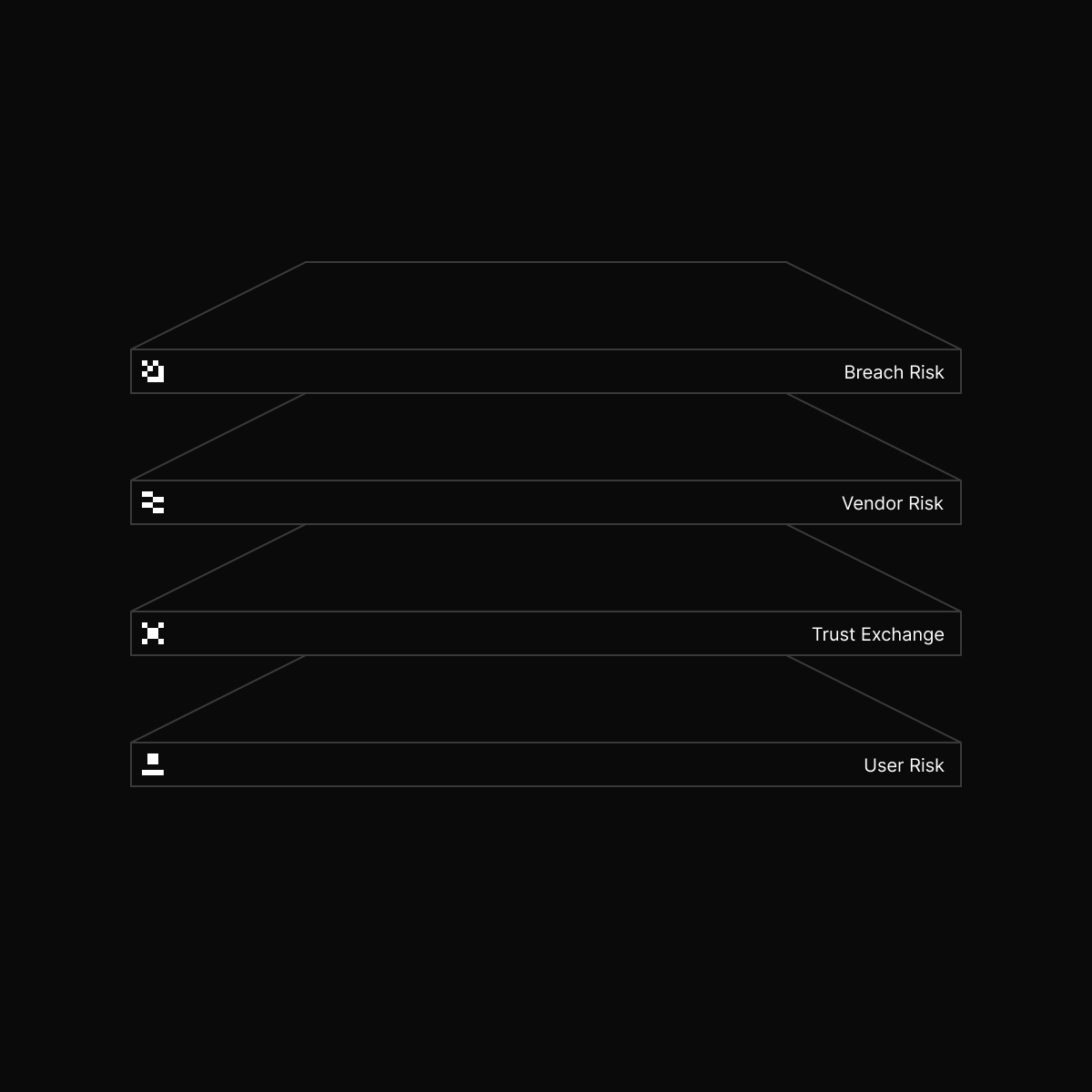

Notre plateforme CRMM est alimentée par GRID et l'effet 1+1>2. GRID connecte des milliards de points de données et applique des informations sur différentes parties de votre surface de risque, créant ainsi une toute nouvelle couche d'intelligence à partir d'observations apparemment sans rapport.

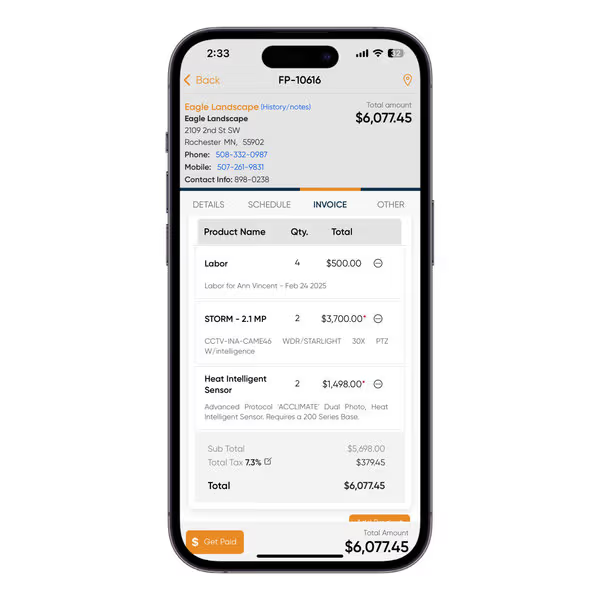

Cette intelligence composite naît des cinq solutions intégrées qui composent la plateforme UpGuard. Au lieu d'être un ensemble d'outils déconnectés, ces solutions fonctionnent ensemble pour offrir une visibilité complète sur votre posture de sécurité.

- Risque de non-conformité– UpGuard surveille l'ensemble de votre surface d'attaque externe (domaines, adresses IP, services cloud, informations d'identification, expositions au dark web et même shadow IT). Nos capacités de surveillance des menaces élargissent cette visibilité en analysant le Web ouvert, profond et sombre à la recherche de données divulguées et de conversations préalables à l'attaque, vous permettant ainsi de gérer les risques de manière proactive.

- Risque fournisseur– UpGuard automatise les évaluations avec une surveillance permanente des fournisseurs, des évaluations de sécurité objectives et des flux de travail automatisés. Grâce à un questionnaire basé sur l'IA, à la gestion des preuves et à la remédiation, toutes les phases du cycle de vie du risque tiers sont réunies en un seul endroit.

- Risque utilisateur: Avec User Risk, UpGuard fait passer la notion de cybersécurité d'un problème technique à un problème humain. Vous obtiendrez une meilleure compréhension du shadow IT et des comportements à risque des utilisateurs, tandis que des scores de sécurité individualisés et des invites de connaissance de la situation créeront un environnement plus sûr.

- Échange de confiance– UpGuard élimine le besoin de boucles sans fin en partageant de manière proactive votre posture de sécurité avec vos clients et partenaires. Le portail en direct démontre votre niveau de sécurité en temps réel et renforce la génération de confiance.

- Flux de travail d'IA– UpGuard fournit des conseils de remédiation intégrés grâce à une automatisation et une orchestration intelligentes. Les systèmes d'alerte minimisent le traitement manuel et le travail acharné de votre part.

Chaque solution est solide en soi, mais ne devient plus puissante que lorsqu'elle fonctionne dans le cadre d'une plateforme intégrée.

The Grid : le cerveau CRPM d'UpGuard

GRID, le graphique des risques d'IA d'UpGuard, est le cerveau derrière la plateforme. Son objectif principal est d'obtenir des informations contextuelles en suivant et en connectant des milliards de signaux disparates sur votre surface d'attaque et l'environnement de risque exponentiel qui menace votre organisation.

Cela fait partie de la relation symbiotique entre les menaces et le contexte organisationnel. Elle renforce le principe de l’intelligence composite, où le tout est supérieur à la somme de ses parties.

GRID élimine la brume du signal et surmonte la latence de détection. Les outils traditionnels ne font que regrouper et présenter des données sur les alertes à faible contexte. GRID filtre les données brutes, créant une liste hiérarchisée des risques les plus critiques d'une organisation afin de fournir aux entreprises des informations précieuses et des conseils de remédiation. De plus, GRID fonctionne en quelques minutes, et non en quelques jours, identifiant rapidement les risques critiques à traiter. Votre équipe peut répondre aux menaces et combler les lacunes en temps réel.

Voici comment fonctionne la GRID :

- Identification simple des risques : Le GRID prend en compte une seule observation, par exemple un fournisseur utilisant un logiciel obsolète, et en déduit immédiatement un risque plus élevé de violation de données. Il fournit ensuite à vos utilisateurs une alerte prioritaire et un plan de remédiation guidé pour résoudre rapidement le problème.

- Identification des risques complexes : GRID connecte des signaux disparates pour révéler des risques cachés plus importants. Par exemple, que se passe-t-il si les informations d’identification d’un employé clé apparaissent lors d’une récente violation d’identité sur le dark web et que ce même employé s’est récemment vu accorder un nouvel accès à un système critique ?

GRID peut donner un sens et une raison à plusieurs signaux en temps réel. Il peut déduire des risques composites de haute gravité en quelques minutes, identifiant ainsi les points d’entrée potentiels pour des attaques plus larges.

L'effet 1+1>2 : le système nerveux CRPM d'UpGuard

Le système nerveux UpGuard est l’effet 1+1>2. Chaque produit de notre suite est conçu pour fonctionner ensemble, amplifiant ainsi la puissance globale de la plateforme.

Fondamentalement, chaque nouveau point de données améliore tous les autres points. L’effet cumulatif constitue un avantage économique et opérationnel significatif, vous aidant à tirer une plus grande valeur de sécurité et d’efficacité des ressources.

Mais à quoi cela ressemble-t-il réellement ?

En action : risque fournisseur + risque de défaut

Lorsqu'un fournisseur tiers en qui vous avez confiance est victime d'une violation de données, la plateforme CRPM relie automatiquement les points.

- Breach Risk détecte le fournisseur compromis dans votre écosystème.

- L'intelligence amplifiée de la plateforme la relie à votre évaluation des fournisseurs dans Vendor Risk.

- Vous recevez une alerte sur le risque auquel votre entreprise est confrontée parce que vous êtes client du fournisseur concerné, éliminant ainsi les références croisées manuelles et fournissant des informations immédiates sur la menace.

En action : risque utilisateur + flux de travail IA

Lorsque votre organisation est exposée de l’intérieur, la plateforme CRPM répond en temps réel.

- User Risk détecte un compte utilisateur vulnérable en raison d'informations d'identification compromises.

- La fonctionnalité AI Workflow crée automatiquement une tâche pour que l'équipe corrige la vulnérabilité et une autre pour que l'équipe informe l'utilisateur.

- Les temps de réponse des équipements sont considérablement réduits car les lourdes tâches de traitement manuel sont éliminées.

En action : risque fournisseur + risque de défaut + échange fiduciaire

En gérant la sécurité avec vos fournisseurs, la plateforme CRPM automatise ce processus avec un workflow interconnecté qui assure une communication constante.

- Breach Risk identifie de nouvelles vulnérabilités ou fuites de données qui affectent un fournisseur dans son écosystème.

- Grâce à Trust Exchange, le système alerte automatiquement le fournisseur du problème spécifique.

- La plateforme partage immédiatement des conseils de remédiation et demande des preuves mises à jour de résolution, le tout sans intervention manuelle.

En action : risque utilisateur + risque fournisseur + workflow IA + échange de confiance

Lorsqu'une action d'un seul utilisateur déclenche potentiellement une attaque, la plateforme CRPM transforme son intelligence composite en un processus de sécurité complet et automatisé.

- User Risk détecte qu'un utilisateur installe une nouvelle application SaaS non approuvée.

- Le risque fournisseur est automatiquement activé, ce qui entraîne une évaluation accélérée du risque fournisseur.

- L'un des flux de travail d'IA de la plateforme informe les utilisateurs et organise et automatise intelligemment le processus d'approbation, en les guidant tout au long de celui-ci.

- Une fois approuvées, les informations collectées sont ajoutées au profil Trust Exchange et sont prêtes à être partagées avec des clients ou des partenaires.

CPPM : Votre avantage opérationnel

.png)

L’évolution vers une plateforme unique et intelligente modifiera fondamentalement vos opérations de sécurité. Votre équipe pourra enfin arrêter d’éteindre les incendies et se concentrer sur le travail stratégique.

Alimentée par l'effet GRID et 1+1>2, la plateforme CRPM d'UpGuard constitue un moyen stratégique et durable de protéger votre organisation contre les menaces modernes d'aujourd'hui, en transformant les efforts chaotiques en une défense unifiée et proactive.

Surmontez les menaces modernes avec la visibilité dont vous avez besoin pour renforcer votre posture de sécurité.