Un nouveau botnet Internet des objets (IoT) appelé Kimlobo s'est propagé à plus de 2 millions d'appareils, obligeant les systèmes infectés à se lancer dans des attaques massives par déni de service distribué (DDoS) et à transmettre d'autres trafics Internet malveillants et abusifs. La capacité de Kimwolf à analyser les réseaux locaux des systèmes compromis à la recherche d'autres appareils IoT à infecter en fait une menace sérieuse pour les organisations, et de nouvelles recherches révèlent que Kimwolf est étonnamment répandu sur les réseaux gouvernementaux et d'entreprise.

Image : Shutterstock, @Elzicon.

Kimwolf a connu une croissance rapide au cours des derniers mois de 2025 en incitant plusieurs services de « proxy domestique » à transmettre des commandes malveillantes aux appareils sur les réseaux locaux de ces points de terminaison proxy. Les proxys résidentiels sont vendus comme un moyen d'anonymiser et de localiser le trafic Web dans une région spécifique, et le plus important de ces services permet aux clients de diriger leur activité Internet sur des appareils dans pratiquement n'importe quel pays ou ville du monde.

Les logiciels malveillants qui transforment votre connexion Internet en nœud proxy sont souvent regroupés silencieusement avec diverses applications et jeux mobiles, et obligent généralement l'appareil infecté à transmettre un trafic malveillant et abusif, notamment des fraudes publicitaires, des tentatives de piratage de compte et des extractions massives de contenu.

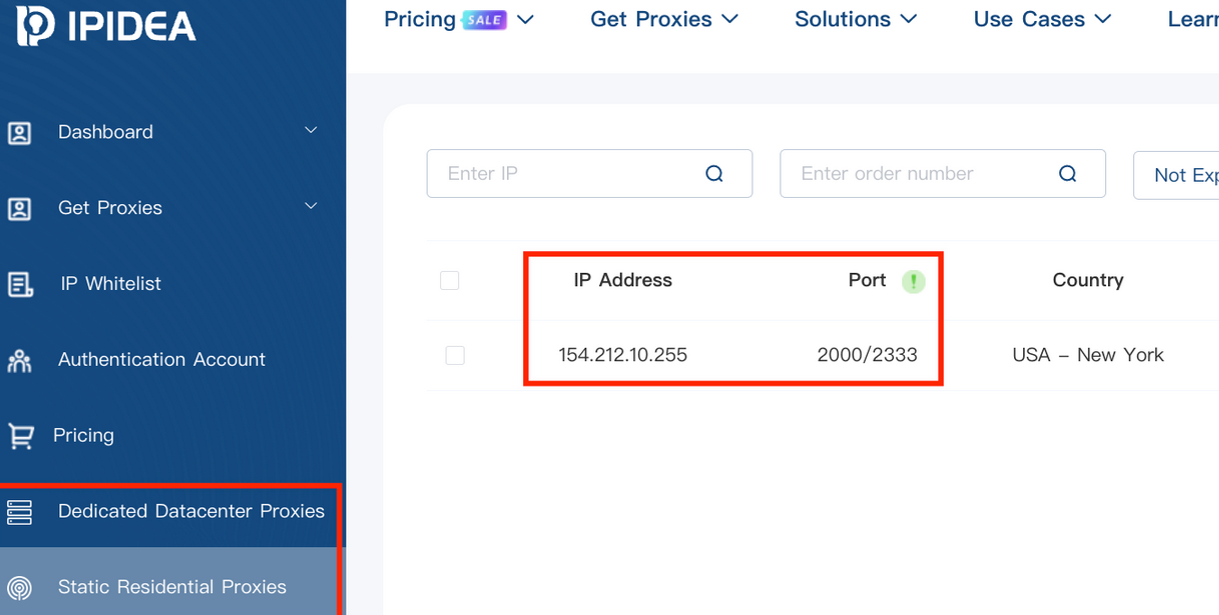

Kimwolf a principalement ciblé les représentants de le cheminun service chinois qui propose des millions de points de terminaison proxy à louer chaque semaine. Les opérateurs de Kimwolf ont découvert qu'ils pouvaient transmettre des commandes malveillantes aux réseaux internes des points de terminaison proxy IPIDEA, puis analyser et infecter par programme d'autres appareils vulnérables sur le réseau local de chaque point de terminaison.

La plupart des systèmes compromis à l'aide de l'analyse du réseau local de Kimwolf étaient des boîtiers de streaming Android TV non officiels. Il s'agit généralement d'appareils Android Open Source Project, et non d'appareils Android TV OS ou d'appareils Android certifiés Play Protect, et sont généralement commercialisés comme un moyen de regarder du contenu vidéo illimité (lire : piraté) à partir de services de streaming par abonnement populaires moyennant des frais uniques.

Cependant, bon nombre de ces boîtiers TV sont expédiés aux consommateurs avec un logiciel proxy résidentiel préinstallé. De plus, ils n'ont pas de sécurité ou d'authentification intégrée : si vous pouvez communiquer directement avec la TV Box, vous pouvez également facilement la compromettre avec des logiciels malveillants.

Bien qu'IPIDEA et d'autres fournisseurs de proxy concernés aient récemment pris des mesures pour empêcher les menaces telles que Kimwolf d'atteindre leurs points finaux (avec, semble-t-il, plus ou moins de succès), le malware Kimwolf reste présent sur des millions d'appareils infectés.

Une capture d'écran du service proxy IPIDEA.

L'association étroite de Kimwolf avec les réseaux proxy résidentiels et les boîtiers Android TV compromis pourrait suggérer que nous trouverions relativement peu d'infections sur les réseaux d'entreprise. Cependant, la société de sécurité Infoblox a déclaré qu'un examen récent du trafic de ses clients a révélé près de 25 % d’entre eux ont demandé un nom de domaine lié à Kimwolf depuis le 1er octobre 2025.lorsque le botnet a montré pour la première fois signes de vie.

Infoblox a constaté que les clients concernés se trouvent partout dans le monde et dans un large éventail de secteurs industriels, de l'éducation et de la santé au gouvernement et à la finance.

“Pour être clair, cela suggère que près de 25 % des clients possédaient au moins un appareil qui était un point final dans un service proxy résidentiel géré par les opérateurs Kimwolf”, a expliqué Infoblox. “Un tel appareil, peut-être un téléphone ou un ordinateur portable, a été essentiellement coopté par l'acteur malveillant pour sonder le réseau local à la recherche d'appareils vulnérables. Une requête signifie qu'une analyse a été effectuée, et non que de nouveaux appareils ont été compromis. Le mouvement latéral échouerait si aucun appareil vulnérable n'était trouvé ou si la résolution DNS était bloquée.”

synthétiseurUne startup qui suit les services proxy et a été la première à révéler le 2 janvier les méthodes uniques utilisées par Kimwolf pour se propager, a découvert que les points de terminaison proxy IPIDEA étaient présents en nombre alarmant dans les institutions gouvernementales et universitaires du monde entier. Synthient a déclaré avoir espionné au moins 33 000 adresses Internet concernées dans des universités et collèges, ainsi que près de 8 000 représentants de l'IPIDEA au sein de divers réseaux gouvernementaux américains et étrangers.

Les 50 noms de domaine les plus recherchés par les utilisateurs du service proxy résidentiel d'IPIDEA, selon Synthient.

Lors d'un webinaire organisé le 16 janvier, des experts du service de suivi des proxys Stimuler Adresses Internet profilées associées à IPIDEA et à 10 autres services proxy considérés comme vulnérables aux astuces de Kimwolf. Spur a trouvé des représentants résidentiels dans près de 300 réseaux détenus et exploités par le gouvernement, 318 entreprises de services publics, 166 entreprises de soins de santé ou hospitalières et 141 sociétés bancaires et financières.

«J'ai regardé 298 [government] détenu et exploité [networks]et beaucoup d'entre eux appartenaient au ministère de la Défense [U.S. Department of Defense]ce qui est un peu effrayant que le ministère de la Défense ait IPIDEA et ces autres services proxy situés à l'intérieur », co-fondateur de Spur. Riley Kilmer adage. “Je ne sais pas comment ces entreprises ont mis en place ces réseaux. Il se pourrait que [infected devices] Ils sont séparés sur le réseau, ce qui, même si vous aviez un accès local, ne veut pas dire grand-chose. Cependant, c’est quelque chose à garder à l’esprit. “Si un appareil entre, tout ce que cet appareil a accès au proxy y aura accès.”

Kilmer a déclaré que Kimwolf démontre comment une seule infection par proxy résidentiel peut rapidement entraîner des problèmes plus importants pour les organisations qui hébergent des appareils non sécurisés derrière leurs pare-feu, notant que les services proxy constituent un moyen potentiellement simple pour les attaquants de sonder d'autres appareils sur le réseau local d'une organisation cible.

« Si vous savez que vous avez [proxy] infections détectées dans une entreprise, vous pouvez choisir lesquelles [network] sortez puis pivotez localement”, a déclaré Kilmer. “Si vous avez une idée de par où commencer ou chercher, vous avez maintenant un pied dans une entreprise ou une entreprise basée sur cela.”

Ceci est la troisième histoire de notre série sur le botnet Kimwolf. La semaine prochaine, nous ferons la lumière sur la myriade de personnes et d'entreprises basées en Chine et connectées au Réseau de robots Badbox 2.0le nom collectif donné à un grand nombre de modèles de boîtiers de streaming Android TV livrés sans sécurité ni authentification intégrées et avec des logiciels malveillants proxy résidentiels préinstallés.

Lecture complémentaire :

Le botnet Kimwolf traque votre réseau local

À qui ont profité les botnets Aisuru et Kimwolf ?

Un système cassé qui alimente les botnets (Synthient).